Existen innumerables formas en que los estafadores pueden obtener su información, y justo cuando cree que lo sabe todo, se les ocurren nuevas formas de atacarlo.

Ya existen muchas formas en las que los estafadores pueden dirigirse a usted que probablemente ya conozca, por ejemplo, cómo los piratas informáticos y los estafadores pueden usar software malicioso para obtener su computadora o la facilidad con la que las personas pueden comenzar a buscar información en línea. Pero hay otros métodos que no son tan populares. Un gran ejemplo es algo llamado intercambio de SIM.

No todos hemos oído hablar del SIM Swaping o en español «Intercambio de SIM», pero es tan peligroso como otros métodos de piratería y estafa.

QUÉ ES UNA SIM?

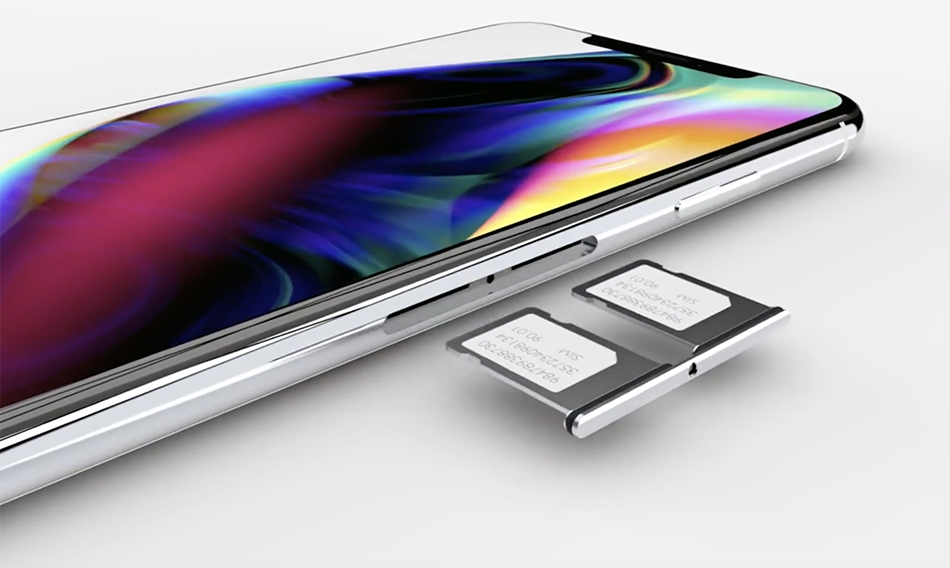

Un módulo de identidad del suscriptor, o SIM, es un pequeño chip que va dentro de su teléfono (que puede cambiar a otro teléfono si lo desea).

Las tarjetas SIM son únicas y pueden almacenar un poco de datos. Sí, niños, solíamos almacenar nuestros contactos en tarjetas SIM en el pasado y también almacenan su número de teléfono, que es exclusivo de esa tarjeta SIM.

Mientras su tarjeta SIM esté activa, ninguna otra SIM o persona puede tener su número de teléfono. Incluso si cambia de teléfono, su número seguirá siendo el mismo mientras tenga esa tarjeta SIM.

SIM SWAAPING O INTERCAMBIO DE TU SIM

Podemos hablar sobre el intercambio de SIM ahora que sabemos qué es una SIM. La estafa de intercambio de SIM, también conocida como simjacking o división de SIM, es un fraude en el que una persona intenta apoderarse de la cuenta de una víctima explotando la verificación de dos pasos que la mayoría de los sitios web requieren en la actualidad.

El estafador básicamente obtiene el número de teléfono de la SIM e intenta iniciar sesión de manera fraudulenta en una cuenta en línea (como su banco) cuando el segundo paso para la autenticación es un mensaje de texto o una llamada telefónica.

En palabras simples, el estafador obtiene el número de teléfono de otra persona y lo usa para iniciar sesión en su cuenta mediante la verificación de dos factores, que requiere un mensaje de texto o una llamada telefónica.

CÓMO OPERA?

El intercambio de SIM no es la estafa más fácil, pero aún es posible. Básicamente, los estafadores deben obtener suficiente información sobre una persona de antemano. Luego, el estafador usará esta información para llamar al proveedor de telefonía de la víctima y tratar de convencerlos de transferir el número de teléfono de la víctima a la tarjeta SIM del estafador.

¿Cómo pueden hacer eso?

Los estafadores utilizarán diferentes métodos. Pueden usar software malicioso para recopilar información del dispositivo de una persona o enviar correos electrónicos de phishing en los que los estafadores dicen que son el proveedor de telefonía y solicitan los detalles que necesitan.

Un estafador puede usar un método mucho más simple: simplemente hablar con una persona. Pueden comenzar a socializar y recopilar en secreto la información que necesitan para hablar con el proveedor. Es por eso que debes tratar de no proporcionar mucha información, incluso en conversaciones informales.

Consecuencias del SIM Swaping

Como probablemente se dará cuenta, el intercambio de SIM es algo que usted no quiere experimentar. Puede haber muchos problemas si alguien logra obtener su número de teléfono con este método.

Un estafador no solo podría acceder a sus plataformas de redes sociales, como Facebook, Instagram o TikTok; también podrían acceder a su correo electrónico o, peor aún, a sus cuentas bancarias y otras plataformas de inversión que utilice.

¿Cómo sabrá si es víctima de un intercambio de SIM?

La forma más rápida de saber si su SIM ha sido intercambiada se encuentra en su teléfono pues su dispositivo perderá la conexión de inmediato y no podrá hacer llamadas celulares, enviar mensajes de texto o incluso usar sus datos.

Otra forma de averiguarlo es cuando un estafador intenta ingresar a sus cuentas mediante un proceso de verificación de dos pasos. Las plataformas como Gmail le notificarán si cree que alguien (que no debería) ingresa a su cuenta.

La otra forma en que puede averiguarlo es cuando comienza a ver algunos cambios en sus plataformas de redes sociales u otras cuentas que usa. Si ve transacciones o publicaciones, está seguro de que no las publicó, es posible que otra persona esté usando su cuenta.

Qué puedo hacer si soy víctima?

Si nota que su SIM comienza a tener problemas de inmediato, debe comunicarse de inmediato con su proveedor de servicios móviles. También puede dar un paso adelante y comenzar a cambiar el método de autenticación de dos factores en todas sus plataformas, para recibir correos electrónicos en su lugar. Otra solución sería cambiar su dirección de correo electrónico, y su número de teléfono si es posible, en tantas plataformas como pueda.

Qué puedo hacer para evitarlo?

Afortunadamente, no tiene que esperar hasta que haya cambiado de SIM antes de tomar medidas. Puede comenzar a asegurarse de estar seguro contra estos ataques.

Puede comenzar hablando con su proveedor de servicios móviles. Puede preguntar qué medidas de seguridad tienen contra el intercambio de SIM y qué

El tipo de información que solicitan antes de transferir su número de teléfono a una tarjeta SIM diferente.

Sería mejor considerar hacer que sus perfiles de redes sociales sean más seguros y privados. No solo puede ser peligroso publicar mucha información, sino que con algunas filtraciones de datos recientes en Facebook, realmente no puedes confiar en ninguna plataforma de redes sociales para almacenar tu información de forma segura. También debe evitar dar demasiada información a la mayoría de las personas, tanto en línea como en la vida real.

También puede intentar abrir diferentes cuentas de correo electrónico y usar su cuenta de correo electrónico más privada, la que casi nadie conoce, para iniciar sesión en sus cuentas más importantes, como sus cuentas bancarias y de corretaje.

Tenga cuidado con los correos electrónicos que recibe. Recuerde que un método que los estafadores suelen utilizar es el phishing, en el que se hacen pasar por una empresa legítima para obtener su información privada. El phishing es más común y más fácil de hacer de lo que piensa, así que siempre evite dar información confidencial en cualquier correo electrónico.